ZooKeeper zkCli 使用

Java 版本

sh zkCli.sh -server IP:port

查看节点内容

进入 server 连接后使用

ls /

来查看节点包含内容

ls2 /

说明:

- ls2 是比 ls 更高级的命令,可以额外输出节点的状态信息,最新版本中 ls2 命令已经被废弃,使用

ls -s代替。

创建新节点

create 创建新的 Znode 节点,path:路径 data:数据 acl:权限,不指定默认为 world:anyone:cdwra

create /test "mydata"

该命令其他选项:

-s: 顺序节点-e:临时数据节点,重启会消失

查看 znode 节点内容

get /test

在 get 命令的结果中会输出其他信息

- CZxid:表示该节点在那个事务中创建的事务 id。

- ctime:表示该节点的创建时间

- mZxid:表示该节点更新时的事务 id

- mtime:表示该节点的修改时间

- pZxid:表示该节点的子节点列表最后一次被修改的事务 id

- cversion:子节点版本号

- dataversion:数据版本号

- aclversion:权限版本号

- ephemeralOwner:专门用于临时节点,表示创建该临时节点的事务 id(如果当前节点是持久节点,该值固定为 0)

- dataLength:当前节点存放数据的长度

- numChildren:当前节点的子节点数目

更新 znode 内容

set /test "new data"

删除 znode

delete /test

循环删除有子节点的父节点

rmr /test

查看节点配额

listquota

其他命令

- history 打印出最近执行的十个命令

- redo cmdno 根据命令编号(可用 history 查询编号)重新执行以前执行过的命令

- close 关闭当前连接,可用 connect 再次连接,不会退出客户端

- quit 关闭连接并退出连接客户端

- connect 连接服务器

全部命令

ZooKeeper -server host:port cmd args

addauth scheme auth

close

config [-c] [-w] [-s]

connect host:port

create [-s] [-e] [-c] [-t ttl] path [data] [acl]

delete [-v version] path

deleteall path

delquota [-n|-b] path

get [-s] [-w] path

getAcl [-s] path

history

listquota path

ls [-s] [-w] [-R] path

ls2 path [watch]

printwatches on|off

quit

reconfig [-s] [-v version] [[-file path] | [-members serverID=host:port1:port2;port3[,...]*]] | [-add serverId=host:port1:port2;port3[,...]]* [-remove serverId[,...]*]

redo cmdno

removewatches path [-c|-d|-a] [-l]

rmr path

set [-s] [-v version] path data

setAcl [-s] [-v version] [-R] path acl

setquota -n|-b val path

stat [-w] path

sync path

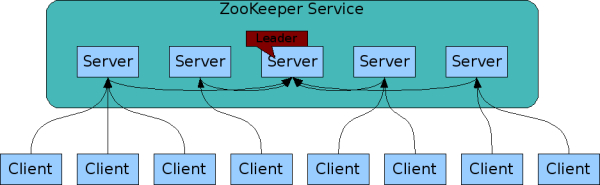

Zookeeper

Apache [[ZooKeeper]] 是 Apache 软件基金会的一个软件项目,为大型分布式计算提供开源的分布式协调系统,提供的功能包括配置服务、同步服务和命名注册等。Zookeeper 项目的初衷就是为了降低分布式应用从头开发协同服务的负担。

ZooKeeper

ZooKeeper is a high-performance coordination service for distributed applications. It exposes common services - such as naming, configuration management, synchronization, and group services - in a simple interface so you don’t have to write them from scratch. You can use it off-the-shelf to implement consensus, group management, leader election, and presence protocols. And you can build on it for your own, specific needs.

基本功能也如上述所说可以概括成:

- 配置管理,将配置内容放到 ZooKeeper 某节点中

- 集群管理,管理节点,选主

- 命名服务,创建全局唯一 path

- 共享锁

- 队列管理

通常实际使用场景比如管理 HBase 集群,配置管理,和 Kafka 配合等等,Zookeeper 设计更专注于任务协作,并没有提供任何锁的接口或通用存储数据接口。

Zookeeper 不适合用来作为海量存储,对于大量数据的存储应该考虑数据库或者分布式文件系统。

设计目的

- 最终一致性:client 不论连接到哪个 Server,展示给它都是同一个视图,这是 zookeeper 最重要的性能。

- 可靠性:具有简单、健壮、良好的性能,如果消息 m 被其中一台服务器接受,那么它将被所有的服务器接受。

- 实时性:Zookeeper 保证客户端将在一个时间间隔范围内获得服务器的更新信息,或者服务器失效的信息。但由于网络延时等原因,Zookeeper 不能保证两个客户端能同时得到刚更新的数据,如果需要最新数据,应该在读数据之前调用 sync() 接口。

- 等待无关(wait-free):慢的或者失效的 client 不得干预快速的 client 的请求,使得每个 client 都能有效的等待。

- 原子性:更新只能成功或者失败,没有中间状态。

- 顺序性:包括全局有序和偏序两种:全局有序是指如果在一台服务器上消息 a 在消息 b 前发布,则在所有 Server 上消息 a 都将在消息 b 前被发布;偏序是指如果一个消息 b 在消息 a 后被同一个发送者发布,a 必将排在 b 前面。

数据结构和等级

Zookeeper 提供的命名空间通常是 / 开头,并且有着明确的等级管理。

Zookeeper 命名空间中的每一个节点(node)都包含一组数据,子节点亦然。可以想象成文件系统中的目录,但是这个目录同样也有数据。Zookeeper 被设计用来保存协同数据,包括状态信息,配置,位置信息,等等,所以数据通常很小,bytes 到 kilobyte 大小。通常把这些节点叫做 znode。

Znodes 维护一个结构,包含数据变化版本号,ACL 变化,时间戳,cache 验证等。每一个节点都拥有 Access Control List(ACL) 限制谁可以访问。Znode 的版本号随着数据变化而递增。

基本原理

ZooKeeper 数据节点类型:

- 临时节点 (ephemeral) 会话结束,被服务端干掉

- 永久节点 (persistent) 可持久化

- 顺序节点 (sequence) 顺序节点

服务器节点类型

- leader: 选举出的 leader 服务器节点

- follower: 负责参与选举的服务器节点

- observer: 不参加选举

服务端选举算法 Paxos 类似 客户端通信方式 JAVA-NIO

服务端运行

ZooKeeper 服务器端运行于两种模式下:standalone 和 quorum。

- standalone 一个单独服务器,ZooKeeper 状态无法复制。

- quorum 一组服务器,同时服务器客户端请求。

选举算法,类似 [[Paxos 算法]]

ZKReentrantLock lock = new ZKLock(zk,timeout,sessionManager);

lock.lock();

....... your thing

lock.unlock();

ZAB 协议

ZAB 协议(Zookeeper Atomic Broadcast)是为分布式协调服务 ZooKeeper 专门设计的一种支持崩溃恢复的原子广播协议。在 ZooKeeper 中,主要依赖 ZAB 协议来实现分布式数据一致性

术语

quorum:集群中超过半数的节点集合

ZAB 中的节点有三种状态:

- following:当前节点是跟随者,服从 leader 节点的命令

- leading:当前节点是 leader,负责协调事务

- election/looking:节点处于选举状态

节点的持久状态

- history:当前节点接收到事务提议的 log

- acceptedEpoch:follower 已经接受的 leader 更改年号的 NEWEPOCH 提议

- currentEpoch:当前所处的年代

- lastZxid:history 中最近接收到的提议的 zxid (最大的)

Zab 可以满足以下特性

- Reliable delivery 可靠提交:如果消息 m 被一个 server 递交 (commit) 了,那么 m 也将最终被所有 server 递交。

- Total order 全序:如果 server 在递交 b 之前递交了 a,那么所有递交了 a、b 的 server 也会在递交 b 之前递交 a。

- Casual order 因果顺序:对于两个递交了的消息 a、b,如果 a 因果关系优先于 (causally precedes)b,那么 a 将在 b 之前递交。

follower 要么 ack,要么抛弃 Leader,因为 zookeeper 保证了每次只有一个 Leader。另外也不需要等待所有 Server 的 ACK,只需要一个 quorum 应答就可以了。

Zab 工作模式

两种模式,分为 broadcast 模式(广播模式,同步)和 recovery 模式(恢复模式,选 leader)

为了保证事务的顺序一致性,ZooKeeper 采用了递增的事务 id 号(zxid)来标识事务。所有的提议(proposal)都在被提出的时候加上了 zxid。实现中 zxid 是一个 64 位的数字,它高 32 位是 epoch 用来标识 leader 关系是否改变,每次一个 leader 被选出来,它都会有一个新的 epoch,标识当前属于那个 leader 的统治时期。低 32 位用于递增计数。

每个 Server 在工作过程中有三种状态:

- LOOKING:当前 Server 不知道 leader 是谁,正在搜寻

- LEADING:当前 Server 即为选举出来的 leader

- FOLLOWING:leader 已经选举出来,当前 Server 与之同步

Follower 收到 proposal 后,写到磁盘(尽可能批处理),返回 ACK。

Leader 收到大多数 ACK 后,广播 COMMIT 消息,自己也 deliver 该消息。

Follower 收到 COMMIT 之后,deliver 该消息。

选主流程

leader 奔溃或者 leader 失去大多数 follower 时,zk 进入恢复模式,恢复

reference

- https://zookeeper.apache.org/

- http://zookeeper.apache.org/doc/r3.4.13/zookeeperOver.html

- 《ZooKeeper 分布式过程协同技术》

Fabric 2.x 使用

Fabric 在升级 2.x 之后,几乎就是重写了。很多以前的用法都变了,然后在 1.x 时代,本地和远程都是用一套代码处理,但是 2.x 的时候将 local 处理部分和远程处理部分分别拆分为 fab 和 invoke 了,拆分的理由可以参考这里。

以前 Fabric 是不支持 Python 3 的,升级之后的版本可以完美支持 Python 3,然后下面是 Fabric 2.x 的升级理由:

- Python 3 compatibility support 2.7 and 3.4+

- Thread-safe

- API reorganized around fabric.connection.Connection

- Command-line parser overhauled to allow for regular GNU/POSIX style flags and options on a per-task basis (no more fab mytask:weird=custom,arg=format);

- Task organization is more explicit and flexible

- Tasks can declare other tasks to always be run before or after themselves;

更多关系 1.x 和 2.x 的对比可以参考这个网址

忘记 1.x 的一切,然后从头开始

《分布式服务架构:原理、设计与实战》读书笔记

总得来说这本书按照微服务的各个内容介绍了一遍,但是只适合入门,并不适合深入了解。看完可以对什么是微服务有一个大致的了解,对于自己实现一个微服务架构还是需要更多的阅读。

第 1 章 原理

微服务架构的目的是为了解决传统单体应用在业务急剧增长时遇到的水平扩展问题。通过拆分服务,将微服务系统中的服务划分明确的职责,做到低耦合,高内聚。

微服务交互模式

- 读者容错处理

- 消费者驱动契约模式,服务提供者向所有消费者承诺遵守的约束,一旦消费者把具体期望告诉提供者,提供者无论在什么时间和场景下,都不应该打破契约。

两个概念:

- 水平扩展,扩展单节点

- 垂直扩展,功能拆分,专业的人做专业的事,将复杂功能拆分为多个单一,简单功能的组合

SOA 面向服务的架构

常见的 SOA 服务化架构

- Dubbo

- Thrift

第 2 章 分布式系统一致性问题

分布式系统 CAP 原理

- Consistency 一致性,同一时刻,所有副本数据一致

- Availability 可用性

- Partition tolerance 分区容忍性,可容忍部分数据丢失,但系统仍然能够继续工作

三者不能同时兼得。

BASE 思想,满足 CAP 原理,牺牲强一致性获得可用性,通过最终达到一致性来满足业务

- BA Basically Available 基本可用

- Soft State 软状态,状态可以在一段时间内不同步

- Eventually Consistent,最终一致性,在一定时间窗口内达到一致

解决方案:

- [[两阶段提交]]协议

- [[三阶段提交]]协议

- TCC 协议

第 3 章 服务化系统容量评估末日性能保障

容量:按照峰值 5 倍冗余计算

MySQL

- 单端口读 1000/s

- 单端口写 700/s

- 单表容量 5000 万

Redis

读写 40000/s

Kafka 单机 读 30000/s 写 5000/s

然后书上介绍了一些压测工具,ab,jmeter,mysqlslap,sysbench,dd,loadRunner,hprof 等等

第 4 章 日志

首先介绍了一些日志框架,然后是 ELK。

第 5 章 调用链

这部分没有细看,先开始介绍了 APM 的功能和作用,然后介绍了 Dapper 论文里面提到的调用链跟踪原理。

第 6 章 线上问题

[[海恩法则]]:

每一次严重事故的背后,必然有 29 次轻微事故和 300 起未遂先兆及 1000 起事故隐患。

[[墨菲定律]],这个条太熟悉了,星际穿越中就提及了

如果有两种或两种以 上 方式去做某件事情,而选择其中一种方式将导致灾难,则必定有人会做出这种选择。

墨菲定律实际上是个心理学效应,如果你担心某种情况会发生,那么它更有可能发生,久而久之就一定会发生。

后面介绍了 java 自带的调试工具,还有一些 Linux 下的常用命令。

后面作者举了一个真实的线上问题解决思路。

第 7 章 服务容器化

主要就是介绍 [[Docker]] 了。

第 8 章

关于敏捷开发,持续集成,持续交付和持续部署。然后是一些常用的开发,运维工具。

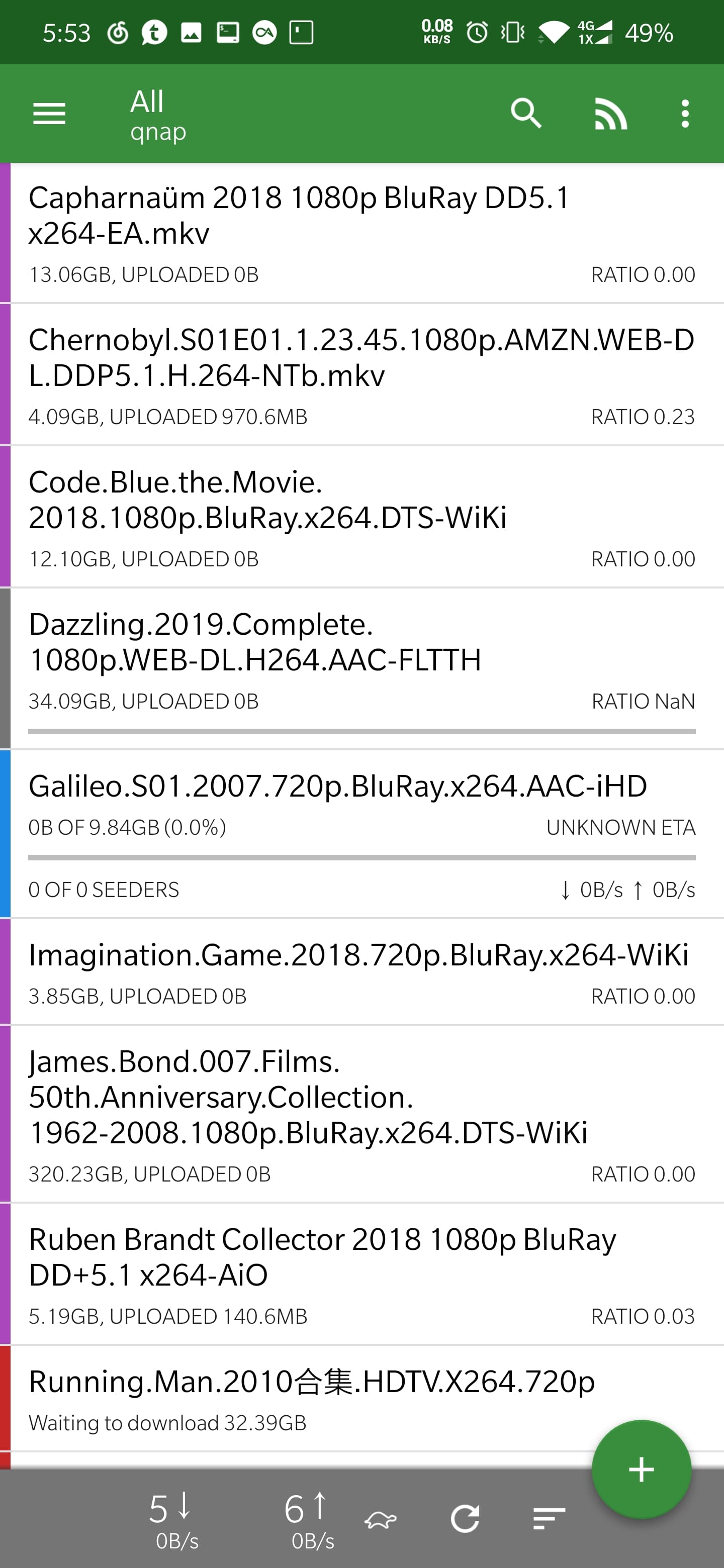

威联通折腾篇五:安装 Transmission 下载 BT

这一篇讲在威联通上安装和使用下载工具 – Transmission,一个知名的轻量级,跨平台,开源的 BT 下载工具。

Transmission 是一个 BT 客户端,提供了 Web 和命令行界面,非常适合在威联通机子上跑。威联通自身的 Download Station 根本无法用,而迅雷和百度也基本无法用。只能尝试一下这个方法了。

安装

如果看过之前的文章,应该知道威联通第三方的应用市场 QNAP CLUB,在其中直接能够找到 QTransmission。安装完成之后用户名密码是 qnap 和 qnap。

配置文件路径:

/opt/QTransmission/etc/share/CACHEDEV1_DATA/.qpkg/QTransmission/etc

为什么有两个路径呢,是因为 opt 目录下的路径其实是一个软链接,指向真实在 /share/CACHEDEV1_DATA/.qpkg/QTransmission 的目录。

如果要修改 WEB 界面的端口,需要同时修改 /mnt/HDA_ROOT/.config/qpkg.conf 里面 QTransmission 配置的端口。

配置

安装完成后直接在威联通 WEB 界面上点击进入,然后使用 qnap - qnap 登录。设置限速、关闭 DHT,然后在路由器上做端口转发,保证 51413 端口开放。

使用 vi 修改配置 vi /share/CACHEDEV1_DATA/.qpkg/QTransmission/etc/settings.json,需要注意的是在修改配置的时候,停用 QTransmission,否则再启用 QTransmission 就会恢复到默认配置。

其他常用的配置

"cache-size-mb": 16

然后在威联通中新建共享文件夹,配置下载保存的位置。

"download-dir": "/share/Transmission"

等等。

配置详解见文末。

启动脚本

默认情况下可以尝试使用如下命令来启动和停止。

/etc/init.d/QTransmission.sh start

/etc/init.d/QTransmission.sh stop

问题

如果启动之后 51413 端口在界面上依然显示无法连接,可以尝试等待一段时间再试试。我的实际测试情况是界面上无法连接,但是实际还是能够正常工作。

配置监听文件夹自动下载

在配置中:

"watch-dir": "/share/bt", # 监听文件夹目录

"watch-dir-enabled": true # 是否监听文件夹

即可

远程控制

配合 Android 上的 [[Transdroid]] 使用,需要开启远程访问控制,如果有固定的访问 IP 段,可以对应的配置,直接禁用下面两个白名单危险系数较高,慎重:

"rpc-whitelist-enabled": false,

"rpc-host-whitelist-enabled": false,

Transmission 配置详解

打开 Transmission 的配置能看到非常多的配置选项,这里列举一下重要的配置:

"alt-speed-up": 500, # 限速时段上传限速值

"alt-speed-down": 500, # 限速时段下载限速值

"alt-speed-enabled": false,

"alt-speed-time-begin": 540,

"alt-speed-time-day": 127, # 时段限速日期(星期几),127 表示每天,更复杂配置参考官网。用 7 位二进制数表示,然后转换成十进制数,0000001 表示周日,1000000 表示周六,0000010 表示周一,0000100 表示周二。如果你只要在周末限速,该数应该 1000001,转换为十进制就是 65

"alt-speed-time-enabled": true, # 启用限速,为 false 时,以上计划配置则不生效,生效时会自动禁用 alt-speed-enabled 配置,二者只能选一个

"alt-speed-time-end": 420, # 限速时段结束时间,这个配置表示的是凌晨零点到开始时间的分钟数,比如 7:00 就是 7*60=420。需要注意的是,该时间是用的 GMT 时间,即北京时间 -8 小时。比如你计划北京时间 7 点 30 分开始,这个数字应该是(7-8+24)*60+30=1410

"bind-address-ipv4": "0.0.0.0", # IPv4 地址绑定,一般不要改动

"bind-address-ipv6": "::", #IPv6 地址绑定,一般不要改动

"blocklist-enabled": true, # 启动白名单,默认不启动,需要启动改为 true

"blocklist-updates-enabled": false,

"blocklist-url": "http://www.example.com/blocklist",

"cache-size-mb": 4, #缓存大小,以 MB 为单位,建议设大一些,避免频繁读写硬盘而伤硬盘,建议设为内存大小的 1/6~1/4

"compact-view": false,

"dht-enabled": false, #关闭 DHT(不通过 tracker 寻找节点)功能,不少 PT 站的要求,但 BT 下载设置为 true 会使得下载更好

"download-dir": "/share/Downloads", #下载的内容存放的目录

"download-queue-enabled": true, # 下载队列开关

"download-queue-size": 5, # 下载队列数量

"encryption": 1, # 加密。指定节点的加密模式,默认 1。0 表示关闭 , 0= 不加密,1= 优先加密,2= 必须加密

"lazy-bitfield-enabled": true, # 默认为 true,设置为 true 时可以避免某些 ISP 通过查询完整位段来屏蔽 BT,从而破解部分 ISP 对 BT 的封杀,当然不一定完全有效

"idle-seeding-limit": 30,

"idle-seeding-limit-enabled": false,

"incomplete-dir": "/share/Downloads", # 临时文件路径

"incomplete-dir-enabled": false,

"inhibit-desktop-hibernation": true,

"lpd-enabled": false, #禁用 LDP(本地节点发现,用于在本地网络寻找节点), 不少 PT 站的要求

"main-window-height": 500,

"main-window-is-maximized": 0,

"main-window-width": 615,

"main-window-x": 337,

"main-window-y": 211,

"message-level": 2,

"open-dialog-dir": "/share/Download", # 网页对话框打开的根目录

"peer-congestion-algorithm": "",

"peer-limit-global": 240, # 全局连接数

"peer-limit-per-torrent": 60, # 每个种子最多的连接数

"peer-port": 51413, # 传入端口,预设的 port 口

"peer-port-random-high": 65535, # 传入端口随机值范围上限

"peer-port-random-low": 49152, # 传入端口随机值范围下限

"peer-port-random-on-start": false, # 启用随机端口,默认关闭,不建议改为 true

"peer-socket-tos": "default",

"pex-enabled": false, # 是否启用用户交换,默认为 true,关于 PEX,有兴趣的朋友可参考 http://en.wikipedia.org/wiki/Peer_exchange,对于只用 PT 的朋友,可以设为 false, 禁用 PEX(节点交换,用于同已与您相连接的节点交换节点名单), 不少 PT 站的要求

"port-forwarding-enabled": true, # 启用端口转发(uPnP),如果路由支持并且也开启了 uPnP,则路由会自动做端口映射,但是需要注意的是如果内网有几台机器同时使用 transmission,就必须更改 peer-port 值为不一样

"preallocation": 1, # 预分配文件磁盘空间,0= 关闭,1= 快速,2= 完全。建议取 1 开启该功能,防止下载大半了才发现磁盘不够。取 2 时,可以减少磁盘碎片,但速度较慢。

"prefetch-enabled": 1,

"queue-stalled-enabled": true,

"queue-stalled-minutes": 30,

"ratio-limit": 2, # 分享率限制

"ratio-limit-enabled": false, # 启用分享率限制,默认不启用

"rename-partial-files": true, #在未完成的文件名后添加后缀.part,false= 禁用

"rpc-authentication-required": true, # 远程控制需要验证,默认为需要

"rpc-bind-address": "0.0.0.0", # 远程控制地址绑定,允许 IP 通过 RPC 访问,默认值表示任何地址都可以访问

"rpc-enabled": true, # 启用远程控制,默认启用

"rpc-host-whitelist-enabled": true, # 是否开启主机白名单

"rpc-host-whitelist": "", # 白名单,如果需要远程访问,最好配置

"rpc-password": "{cxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxaE", #web-ui 的密码,可直接修改,重新运行或者 reload 服务的时候密码会自动 HASH 增加安全性

"rpc-port": 9091, # 默认 web-ui 的 port 口,也是远程控制端口,可自行更改

"rpc-url": "/transmission/",

"rpc-username": "transmission", #默认登入名称,也是远程控制用户名

"rpc-whitelist": "127.0.0.1", # 远程控制白名单,默认值为所有地址,支持通配符*,如 192.168.2.*

"rpc-whitelist-enabled": true, # 启用远程控制白名单,如果启用,则仅仅上面列出的地址可以远程连接

"scrape-paused-torrents-enabled": true,

"script-torrent-done-enabled": false,

"script-torrent-done-filename": "/home/",

"seed-queue-enabled": false,

"seed-queue-size": 10,

"show-backup-trackers": true,

"show-extra-peer-details": false,

"show-filterbar": true,

"show-notification-area-icon": false,

"show-options-window": true,

"show-statusbar": true,

"show-toolbar": true,

"show-tracker-scrapes": true,

"sort-mode": "sort-by-age",

"sort-reversed": false,

"speed-limit-down": 300, #平时的下载限速

"speed-limit-down-enabled": true, #启用平时下载限速

"speed-limit-up": 30, #平时上传限速

"speed-limit-up-enabled": true, #启用平时上传限速

"start-added-torrents": false,

"statusbar-stats": "total-ratio",

"torrent-added-notification-enabled": true,

"torrent-complete-notification-enabled": true,

"torrent-complete-sound-enabled": true,

"trash-can-enabled": true,

"trash-original-torrent-files": false,

"umask": 18,

"upload-slots-per-torrent": 14

"utp-enabled": true, #启用μTP 协议

"watch-dir": "/share/bt", # 监听文件夹目录

"watch-dir-enabled": false # 是否监听文件夹

跟多的详细配置可以参考官网文档

Add tracker

选择合适的 [[Tracker]] 可以显著的提升下载体验。 可以从下面两个地址中找到每天更新的 Tracker 服务器地址:

- https://github.com/ngosang/trackerslist

- https://github.com/XIU2/TrackersListCollection、https://trackerslist.com/

写一个脚本,使用 transmission-remote 命令添加到 bt 。

更换 Web Control 页面

这里有一个更强大的网页界面。

默认的 Transmission 安装的地点是:/share/CACHEDEV1_DATA/.qpkg/QTransmission/ 进入该目录,然后进入 //share/transmission/ 完整路径如下:

/share/CACHEDEV1_DATA/.qpkg/QTransmission/share/transmission/

在该目录中有一个 web 文件夹,这个文件夹就是要被替换的前端界面。

- 先将原来 web 目录中的 index.html 重命名成 index.original.html

mv web/index.html index.original.html - 备份 web 整个目录,以防万一

- 用 wget 从 Github 下载整个项目,得到一个 zip 文件

unzip xxx.zip解压该文件- 然后将 github 项目中的 src 文件夹拷贝到 web 文件夹中(做好备份工作)

Other

如果在 QNAP 上开启了远程控制,那么在桌面版系统上可使用这个 Remote control GUI,可以有更多的功能。

Android 推荐使用 Transdroid 来管理。之后在做一下管理端口映射,那就可以无论在哪里都能远程管理了。

reference

威联通折腾篇六:文件同步

文件同步应该算是 NAS 最最基本的一个服务了,但是为什么直到篇六才提到他呢,是因为威联通自带的 QSync ,嗯,虽然能用,但是,没有 Linux 客户端,虽然其他平台客户端 OK,但是作为我主力工作的平台没有同步客户端,只能 smb 挂载。而之前搞 zerotier 同局域网速度不佳,其他 frp 内网穿透 也最多拉一些小文件,完全做不到 Dropbox 那样无缝,无痛。

而到现在,腾讯云上的 NextCloud 已经稳定运行近半年,所以如果在威联通上装上 NextCloud 只要网络访问畅通的情况下,做到所有平台访问 NAS 应该问题不大。而说到文件同步,之前的时候还用过 Resilio Sync 和 Syncthing ,为什么不用这两个呢? 一来前者确实很好用,只要手握 key ,就能够做到随时随地同步,但是这个神器 tracker 被屏蔽了,导致根本无法连接到节点,虽然有人 VPN 搞,但终究是躲猫猫的游戏,故放弃。而 Syncthing 同为开源的点对点同步工具,其实一点都不差,虽然需要用到的客户端 Linux Android 都有,但是终究不全,虽然现在好像已经有了 gtk 版本,但也不是那么好用。关于二者的具体对比可以参考后文。

安装 NextCloud

在 Container Station 中安装 NextCloud 相对比较容易,如果熟悉 Docker 可以直接使用 Docker Compose 文件,如果不熟悉,那直接使用 GUI 也比较方便。

安装步骤简单描述如下:

- 打开 Container Station ,选择创建,然后搜索 nextcloud,选择 Docker Hub

- 安装官方提供的 NextCloud 镜像。 注:以上两步可以简化为 ssh 登陆后

docker pull nextcloud, 如果熟悉命令行推荐使用命令行下载避免界面可能出现的各种奇怪问题 - 等待镜像下载完成,选择从镜像创建容器

- 修改名字为 “nextcloud”,CPU 内存等配置自己选择

- 高级设置中,网络选择 NAT 模式,并且在下方选择一个合适的端口,比如 20080,这样以后访问 NAS 该端口就转发到 Docker 80 端口

- 设置共享文件夹,如果使用 docker 默认的 volume ,那么会存储在一个很深的目录中,这里我选择挂载本机共享文件夹,这边到 File Station 中创建一个共享文件夹 NextCloud(注意给予其他用户访问权限),然后回到设置,新增挂载,然后本地路径选择刚刚创建的共享文件夹,然后挂载路径填写

/var/www/html - 完成创建。稍等片刻就会发现 NextCloud 共享文件夹中多出了很多容器的文件,其中 NextCloud 之后会同步的文件也在其中。

完成容器的创建之后,需要首次登录配置,在容器成功运行之后,在界面中会出现一个链接,http://

这边我选择使用 NAS 宿主机的 MySQL 服务,而不像之前使用 Docker Compose 那样 使用 MySQL 容器,主要是 NAS 上可以方便的使用 phpMyAdmin 来管理。NAS 上 MySQL 服务端口 3306。然后还需要注意的一个配置是,在 Container Station 属性,网络属性中有一个桥接地址,该配置为 Docker 容器提供网络访问,记住这边的网关比如我的是 10.0.3.1

在 NextCloud 容器运行成功之后也可以通过在命令行中使用 docker inspect nextcloud 然后查看 Gateway 地址 docker inspect nextcloud | grep "Gateway" 来查看 Docker 容器的网络配置。

在 Docker 中连接宿主机 MySQL 时需要特别注意,这个时候不能使用 localhost 或者 127.0.0.1,因为这个时候 localhost 或者 127.0.0.1 会指向 Docker 容器本地的地址,需要换成宿主机,比如这里 NAS 的地址,也就是容器的网关地址,比如我这边上面查看得到的 10.0.3.1

填写 NextCloud 配置之前,在 phpMyAdmin 中先创建 nextcloud 用户和 nextcloud 数据库,记住用户名密码,然后在网页中的配置中填写,然后数据库地址一定需要填写 10.0.3.1:3306 ,这边一定要记住使用容器 Gateway 地址。

选择 NextCloud 的一大原因就是因为 NextCloud 的跨平台支持太棒了,所有的平台都有非常好用的客户端。

下面是我的 Mint 上客户端和网页中同步的内容,局域网中速度还是很快的。

或者如果熟悉 compose 也可以使用

version: "3"

services:

nextcloud:

image: nextcloud:apache

container_name: nextcloud

restart: always

ports:

- 20080:80

volumes:

- /share/NextCloud:/var/www/html

确保 /share/NextCloud 也就是 NextCloud 共享文件夹以及创建

Resilio Sync VS Syncthing

他们都可以免费使用,都是为了解决文件在多台设备之间同步的问题,都采用了 P2P 点对点传输技术(数据不经过第三方,从一点直接加密传输到另一点)。

Resilio Sync

特别的,Resilio Sync 拥有近乎完美的跨平台产品线,Android、iOS、Windows Phone、MacOS、Windows、Linux、BSD、以及几乎所有的商业 NAS 操作系统都有对应的客户端。

从软件界面来说,Resilio Sync 对桌面系统和手机系统都提供了原生的客户端界面,对 Linux、BSD、NAS 等系统则提供基于网页的管理界面。

从原理上来讲 Resilio Sync 是通过官方的 Tracker 追踪服务器建立多台设备之间的连接,最终实现数据从一台设备以最快速度传输到另外一台设备。由于软件本身是闭源的,因此软件在与 Tracker 服务器连接的过程中是否会泄露用户隐私就不得而知了。

Syncthing

有人说,Syncthing 就是为替代 Resilio Sync 而生的,它不但能实现相应的数据同步功能,它还完全开放源代码。

Syncthing 由社区驱动,即程序是由社区里的技术爱好者们共同开发的,任何人都可以参与到软件的开发中去,人人都可以看到软件的源代码。因此,社区负责人敢拍着胸脯说,我们尊重隐私、我们真正安全、我们简单好用。

然而,Syncthing 在跨平台的方面的确略逊一筹,社区仅以开发核心软件为主,如果需要某个特殊系统平台的客户端,要么你自己动手开发,要么就是等其他技术高手开发。比如苹果手机系统 iOS、Windows Phone 就没有对应版本的 Syncthing 客户端。

在软件界面方面,Syncthing 原生仅提供基于终端的命令行控制和基于网页的管理界面。移动端仅提供 Android 系统客户端。近期社区又发布了跨平台的 Syncthing-GTK 客户端支持 Linux 各发行版和 Windows 系统。

如果你想选择这两者,这里有些参考:

- 如果你需要在多种不同系统的设备之间同步数据,那么就选择 Resilio Sync;

- 如果你要同步的是机密级别数据,那么就选择 Syncthing;

- 喜欢折腾就选 Syncthing,闲麻烦就选 Resilio Sync;

- 如果你想要可靠稳定,未来有意向付费使用更多功能,Resilio Sync 是不二之选;

- 设备的硬件配置不高的情况下 Syncthing 会更轻便;

威联通折腾篇四:Container Station 运行 Docker 容器

威联通上有一个 Container Station 的应用,可以直接用官方的 App Center 中下载安装,这其实就是一个 Docker 本地环境,如果熟悉 Docker 使用,那么其实都直接可以 ssh 登录 NAS 然后完全使用命令行来操作。

不过既然威联通提供了一个直观的界面,那么久来使用看看。官方的例子中有一个 GitLab,我的体验来看是非常完美的,几乎就是一键下载部署,即使不了解容器,也不知道 Docker 内部怎么实现,也能够快速的搭建好 GitLab 的服务。威联通 Container Station 中自带很多的服务,比如这个 GitLab,还有 WordPress, MySQL,CentOS, Ubuntu,甚至还有 TensorFlow, Caffe 等等。如果这些还不能满足需求,其实威联通是默认使用的 Docker Hub 的 registry,甚至用户也可以自定义 docker registry,只要能够得到镜像,威联通就能够跑起来,本质上他就是一台虚拟的 Linux 嘛。

使用默认配置创建 GitLab

官方例子,这边不多说了。App 为一群 Docker 镜像文件的集合,目的是提供完整的服务,如 Application+Database,即一个快速的安装包。以 GitLab app 为例,它内含了 GitLab 主程序、PostgreSQL 和 Redis 三个镜像文件。

比如我使用默认的设置创建的 GitLab 服务,在编辑的时候威联通直接展示给我了一个 Docker compose 文件,里面的配置都很详细。

gitlab:

environment:

DEBUG: 'false'

GITLAB_PORT: 10080

GITLAB_SECRETS_DB_KEY_BASE: qcs-gitlab-app

GITLAB_SECRETS_OTP_KEY_BASE: qcs-gitlab-app

GITLAB_SECRETS_SECRET_KEY_BASE: qcs-gitlab-app

GITLAB_SSH_PORT: 10022

image: sameersbn/gitlab:10.0.4

links:

- redis:redisio

- postgresql:postgresql

ports:

- 10080:80

- '10022:22'

restart: always

postgresql:

environment:

DB_EXTENSION: pg_trgm

DB_NAME: gitlabhq_production

DB_PASS: password

DB_USER: gitlab

image: sameersbn/postgresql:9.6-2

restart: always

redis:

command:

- --loglevel warning

image: sameersbn/redis:latest

restart: always

GitLab 实在是太占内存了

使用自定义镜像安装容器

Docker hub 中有无数的应用可供选择,这边以 GitLab 的代替品 Gogs 为例,首先在 Container Station -> 创建 -> 搜索 gogs,选择 Docker Hub 然后从中选择 gogs/gogs 下载镜像。

等待镜像完成之后,创建容器,在高级中选择 NAT 模式,端口映射 10080 和 10022 ,为了不和宿主 NAS 端口产生冲突。然后我习惯创建一个共享文件夹,比如 gogs 来挂载 gogs 的文件内容,以便于快速访问。然后完成创建。

在创建完成,得到 IP 地址之后,点击进入然后开始配置,这边我容器的网关地址是 10.0.3.1,这个地址可以在 Container 界面 -> 属性中找到,或者登录 NAS,然后运行 docker inspect container-name | grep "Gateway" 来查看(查看任意一个容器的),因为我启用了 NAS 上的 MySQL(MariaDB) 服务,所以可以直接可以使用 10.0.3.1:3306 作为数据库地址。然后 Gogs 的其他配置照着填写即可。

完成安装之后对比一下和 GitLab 的内存占用会发现,GitLab 简直就是巨兽。

更多的 Container Station 的使用可以参考下面官方的链接,Docker 真的很好用。

reference

威联通折腾篇一:使用命令行安装威联通 QNAP 的 qpkg 安装包

如果想要给威联通安装一个 qpkg 的安装包时,最直观界面方式就是在 App Center 中,右上角,将本地的 .qpkg 文件上传到 NAS 并安装。

但是这种方式在外网图形界面加载很慢的情况下是非常难用的,那么这个时候如果能使用命令行安装就非常方便。需要在系统中预先开启 SSH 连接,当然这一步早就做好了。然后使用 ssh 连接登录上。比如下面以安装 Entware 为例:

wget http://bin.entware.net/other/Entware_1.00std.qpkg

sh Entware_1.00std.qpkg

经过这两个步骤就 OK 了。使用 opkg 命令可能需要重新登录 NAS SSH。

其他版本的 Entware 可以从这里 获取。

关于什么是 Entware ,可以查看该 wiki,一句话概括 Entware 是一个适用于嵌入式系统的软件包库,使用 opkg 包管理系统进行管理。

软件包列表:

- armv5: http://pkg.entware.net/binaries/armv5/Packages.html

- armv7: http://pkg.entware.net/binaries/armv7/Packages.html

- mipsel: http://pkg.entware.net/binaries/mipsel/Packages.html

- x86-32: http://pkg.entware.net/binaries/x86-32/Packages.html

- x86-64: http://pkg.entware.net/binaries/x86-64/Packages.html

需要注意的是安装 Entware 之后很多命令都存放在 /opt/bin 目录下,需要修改 /root 目录下的 .bashrc 文件中的 PATH 来使这些命令被命令行所见。

export PATH=/opt/bin:$PATH

下面是安装 ng 0.97 版本的日志:

wget http://pkg.entware.net/binaries/x86-64/installer/Entware-ng_0.97.qpkg

--2018-06-15 10:05:57-- http://pkg.entware.net/binaries/x86-64/installer/Entware-ng_0.97.qpkg

Resolving pkg.entware.net (pkg.entware.net)... 81.4.123.217

Connecting to pkg.entware.net (pkg.entware.net)|81.4.123.217|:80... connected.

HTTP request sent, awaiting response... 200 OK

Length: 25045 (24K) [application/x-gzip]

Saving to: ‘Entware-ng_0.97.qpkg’

Entware-ng_0.97.qpkg 100%[======================================================================================================>] 24.46K 46.2KB/s in 0.5s

2018-06-15 10:05:58 (46.2 KB/s) - ‘Entware-ng_0.97.qpkg’ saved [25045/25045]

[~] # sh Entware-ng_0.97.qpkg

Install QNAP package on TS-NAS...

33+1 records in

33+1 records out

24322 bytes (23.8KB) copied, 0.000060 seconds, 386.6MB/s

./

./qinstall.sh

./package_routines

./qpkg.cfg

0+1 records in

0+1 records out

3842 bytes (3.8KB) copied, 0.000018 seconds, 203.6MB/s

3+1 records in

3+1 records out

3842 bytes (3.8KB) copied, 0.001489 seconds, 2.5MB/s

Sym-link /opt ...

Info: Opkg package manager deployment...

Info: Basic packages installation...

Downloading http://pkg.entware.net/binaries/x86-64/Packages.gz.

Updated list of available packages in /opt/var/opkg-lists/packages.

Installing entware-opt (222108-5) to root...

Downloading http://pkg.entware.net/binaries/x86-64/entware-opt_222108-5_x86-64.ipk.

Installing libc (2.23-6) to root...

Downloading http://pkg.entware.net/binaries/x86-64/libc_2.23-6_x86-64.ipk.

Installing libgcc (6.3.0-6) to root...

Downloading http://pkg.entware.net/binaries/x86-64/libgcc_6.3.0-6_x86-64.ipk.

Installing libssp (6.3.0-6) to root...

Downloading http://pkg.entware.net/binaries/x86-64/libssp_6.3.0-6_x86-64.ipk.

Installing librt (2.23-6) to root...

Downloading http://pkg.entware.net/binaries/x86-64/librt_2.23-6_x86-64.ipk.

Installing libpthread (2.23-6) to root...

Downloading http://pkg.entware.net/binaries/x86-64/libpthread_2.23-6_x86-64.ipk.

Installing libstdcpp (6.3.0-6) to root...

Downloading http://pkg.entware.net/binaries/x86-64/libstdcpp_6.3.0-6_x86-64.ipk.

Installing ldconfig (2.23-6) to root...

Downloading http://pkg.entware.net/binaries/x86-64/ldconfig_2.23-6_x86-64.ipk.

Installing findutils (4.6.0-1) to root...

Downloading http://pkg.entware.net/binaries/x86-64/findutils_4.6.0-1_x86-64.ipk.

Installing terminfo (6.0-1c) to root...

Downloading http://pkg.entware.net/binaries/x86-64/terminfo_6.0-1c_x86-64.ipk.

Installing locales (2.23-6) to root...

Downloading http://pkg.entware.net/binaries/x86-64/locales_2.23-6_x86-64.ipk.

Installing opkg (2011-04-08-9c97d5ec-17a) to root...

Downloading http://pkg.entware.net/binaries/x86-64/opkg_2011-04-08-9c97d5ec-17a_x86-64.ipk.

Configuring libgcc.

Configuring libc.

Configuring libssp.

Configuring libpthread.

Configuring librt.

Configuring terminfo.

Configuring ldconfig.

Configuring locales.

Entware uses separate locale-archive file independent from main system

Creating locale archive - /opt/usr/lib/locale/locale-archive

Adding en_EN.UTF-8

Adding ru_RU.UTF-8

You can download locale sources from http://pkg.entware.net/sources/i18n_glib223.tar.gz

You can add new locales to Entware using /opt/bin/localedef.new

Configuring opkg.

Configuring libstdcpp.

Configuring findutils.

Configuring entware-opt.

Updating /opt/etc/ld.so.cache... done.

Link service start/stop script: Entware-ng.sh

Set QPKG information in /etc/config/qpkg.conf

Enable Entware-ng/opkg

[App Center] Entware-ng 0.97 installation succeeded.

[App Center] Entware-ng enabled.

威联通折腾篇二:使用 frp 内网穿透

这是 QNAP NAS 折腾第二篇,使用 frp 来从外网访问 NAS。威联通自带的 qlink.to 实在是太慢几乎到了无法使用的地步,用 Zerotier 也依然很慢,所以无奈还是用回了 frp.

之前就写过一篇很简单的 frp 使用,不过那是是在 PC 客户端和树莓派上,不过 NAS 就是一个 Linux 嘛,所以也很简单。不过需要注意的是,映射本地 8080 端口,如果需要其他端口,需要相应的添加配置:

[common]

server_addr = frp.server.com # frp 服务端地址,可以为 IP 或者域名

server_port = 7000 # 服务端 端口

[ssh-qnap]

type = tcp

local_ip = 127.0.0.1

local_port = 22 # qnap 22 端口

remote_port = 6022 # 映射到 6022 端口,这样就可以通过 6022 端口来访问 NAS 22 端口

use_encryption = true

use_compression = true

[qnap-web]

type = tcp

local_ip = 127.0.0.1

local_port = 8080 # 同理 qnap 8080 管理页面

remote_port = 6080 # 通过服务端 6080 端口访问 NAS 8080 端口

use_encryption = true

use_compression = true

我现在把所有的 frp 配置放到一个 git 项目中配置,所以一般我也很少更新 frp 的二进制,如果你想要使用最新的 frp 二进制可以到 GitHub 页面。

使用 ZeroTier 组建虚拟局域网实现内网穿透

ZeroTier 是为了解决复杂网络以及因特网过于中心化而提出的组网解决方案。ZeroTier 可以使得在不同网络,不同物理空间的机器组件在同一个虚拟局域网中,使得他们之间可以交换数据,直接连接。

[[ZeroTier]] 使用点对点 的网络,并且在上面附加一层 VXLAN-like 虚拟网络层 来提高局域网的可见性,安全性。

所以简单来说,ZeroTier 通过创建一个虚拟网络,把你的设备添加到这个网络,那么在这个网络内,你的设备就像在同一个路由器内那样可以使用各种端口。

免费版 ZeroTier 支持局域网内 100 个设备。ZeroTier 支持 Windows、macOS、Linux 三大桌面平台,iOS、Android 两大移动平台,QNAP(威连通)、Synology(群晖)、Western Digital MyCloud NAS(西部数据)三个 NAS 平台,还支持 OpenWrt/LEDE 开源路由器项目。

官网地址:

各系统安装包下载

官网下载:

Debian/Ubuntu:

curl -s https://install.zerotier.com | sudo bash

curl -s 'https://raw.githubusercontent.com/zerotier/ZeroTierOne/master/doc/contact%40zerotier.com.gpg' | gpg --import && \

if z=$(curl -s 'https://install.zerotier.com/' | gpg); then echo "$z" | sudo bash; fi

sudo apt install zerotier-one

使用

- 注册 ZeroTier

- 创建 Network 私有局域网,得到一个 16 位的 Network ID

- 在需要加入虚拟局域网的设备上安装各个平台客户端,设备会生成一个 10 位的 ZeroTier address

- 在设备上加入刚刚创建的 Network ID

zerotier-cli join <network id>(或在网页上添加 ZeroTier address) - 在官网 network 页面上找到设备,在设备前勾选,信任设备,获得局域网 IP

Windows 系统用命令 ipconfig,Linux/Unix 用命令 ifconfig,然后会看到一个虚拟网卡,有一个 IP 地址。这个 IP 和在官网看到的 network 下的 IP 是一致的,只有同在该虚拟网络下的机器才能访问。

接下来,就可以访问同一个局域网中的其他节点的任何内容,比如 FTP 服务(端口 21),比如搭建在局域网的网站(端口 80)

图文教程可以参考这篇文章

ZeroTier 的网络地址

ZeroTier 的网络地址采用 64 位格式,前 40 位(10个十六进制数字)表示网络控制器,剩下的 24 位(6 个十六进制数字)表示控制器内的网络。

建立中转服务器 moon

ZeroTier 的官方服务器在国外,国内客户端使用时延迟较大,网络高峰期时甚至各个客户端节点之间访问不了。此时,“自定义根服务器”,又称 moon 中转服务器就显得非常重要,它的主要功能是通过自定义的服务器作为跳板加速内网机器之间的互相访问。

ZeroTier 定义了几个需要知道的专业名词:

PLANET行星服务器,ZeroTier 各地的根服务器,有日本、新加坡等地moon卫星级服务器,用户自建的私有根服务器,起到中转加速的作用LEAF相当于各个枝叶,就是每台连接到该网络的机器节点。

在使用 zerotier-cli listpeers 命令时能看到这几个名词。

获取 moon.json 文件

充当 moon 的机子最好有公网 IP,现在我们尝试用 QNAP 搭建一个 moon 中转:

zerotier 安装好之后会带有 zerotier-idtool 这个命令,之后的内容需要依赖该命令。假设现在有一台公网固定 IP 的 VPS,在上面安装完 ZeroTier 之后。

cd /var/lib/zerotier-one

zerotier-idtool initmoon identity.public > moon.json

获得 moon.json 文件。查看文件内容,其中 id 为 VPS 的 ZeroTier ID。 vi 编辑 moon.json,修改 “stableEndpoints” 为 VPS 的公网的 IP,以 IPv4 为例:

"stableEndpoints": [ "121.121.121.121/9993" ]

121.121.121.121 为公网 IP,9993 为 ZeroTier 默认端口。

另外,记录下 json 中的 id 值,是一个 10 位的字符串。

生成签名文件

用到上一步中的 moon.json, 执行

zerotier-idtool genmoon moon.json

执行之后生成 000000xxxx.moon 文件。

将 moon 节点加入网络

在 VPS 的 ZeroTier 安装目录下(/var/lib/zerotier-one)建立文件夹 moons.d,将生成的 .moon 文件拷贝进去。

重启 zerotier,重启电脑。至此,VPS 上(moon 服务器)配置完成。

其他客户端机器连接 moon 节点

其他虚拟局域网中的机器想要连接到 moon 节点的话有两种方法,第一种方法就是使用 zerotier-cli orbit 命令。连接 moon 节点方法一,使用之前步骤中 moon.json 文件中的 id 值 (10 位的字符串)

分别在客户端机器里执行:

zerotier-cli orbit <world-id> <seed-id>

完成。

第二种方法是需要在 /var/lib/zerotier-one 目录下新建 moons.d 文件夹和 moon 节点一样,将 000000xxxx.moon 文件放到其中,并重启 zerotier。

测试

zerotier-cli listpeers

如果有 moon 服务器 IP 地址的那一行后面有 moon 字样,证明 moon 节点已经被本机连接。

不同系统下的 ZeroTier 目录位置:

- Windows:

C:\ProgramData\ZeroTier\One - Macintosh:

/Library/Application\ Support/ZeroTier/One) - Linux:

/var/lib/zerotier-one - FreeBSD/OpenBSD:

/var/db/zerotier-one

zerotier-cli

zerotier-cli 命令的基本使用。

Usage: zerotier-cli [-switches] <command/path> [<args>]

Available switches:

-h - Display this help

-v - Show version

-j - Display full raw JSON output

-D<path> - ZeroTier home path for parameter auto-detect

-p<port> - HTTP port (default: auto)

-T<token> - Authentication token (default: auto)

Available commands:

info - Display status info

listpeers - List all peers

listnetworks - List all networks

join <network> - Join a network

leave <network> - Leave a network

set <network> <setting> - Set a network setting

listmoons - List moons (federated root sets)

orbit <world ID> <seed> - Join a moon via any member root

deorbit <world ID> - Leave a moon

延伸

frp 和 ngrok

和 ngrok 和 frp 功能类似,但是 ZeroTier 明显入手简单。ZeroTier 只有客户端开源,服务端并没有开源。而 ngrok 和 frp 都是完全开源。但是 ngrok 和 frp 严重依赖于公网固定 IP 的 VPS,是一个中心化的内网穿透工具,一旦中心节点挂掉,那么所有的节点都无法工作。ZeroTier 帮助用户实现了服务端,虽然安全性有待考验,但至少还是能用状态。

另外很多人提到的 N2N 开上去也不错,不过我还没怎么用过。等以后尝试过后再补上。

ZeroTier 和 Tailscale 的区别

ZeroTier 是私有协议,而 [[Tailscale]] 是在 [[WireGuard]] 协议基础之上。但 ZeroTier 官方提供了第三方对代码 review 的认证,安全性应该还好。

更具体的差异可以见官方说明

文章分类

最近文章

- AI Shell 让 AI 在命令行下提供 Shell 命令 AI Shell 是一款在命令行下的 AI 自动补全工具,当你想要实现一个功能,敲一大段命令又记不住的时候,使用自然语言让 AI 给你生成一个可执行的命令,然后确认之后执行。

- 最棒的 Navidrome 音乐客户端 Sonixd(Feishin) Sonixd 是一款跨平台的音乐播放器,可以使用 [[Subsonic API]],兼容 Jellyfin,[[Navidrome]],Airsonic,Airsonic-Advanced,Gonic,Astiga 等等服务端。 Sonixd 是一款跨平台的音乐播放器,可以使用 [[Subsonic API]],兼容 Jellyfin,[[Navidrome]],Airsonic,Airsonic-Advanced,Gonic,Astiga 等等服务端。

- 中心化加密货币交易所 Gate 注册以及认证 Gate.io 是一个中心化的加密货币交易所。Gate 中文通常被称为「芝麻开门」,Gate 创立于 2013 年,前身是比特儿,是一家致力于安全、稳定的数字货币交易所,支持超过 1600 种数字货币的交易,提供超过 2700 个交易对。

- 不重启的情况下重新加载 rTorrent 配置文件 因为我在 Screen 下使用 rTorrent,最近经常调试修改 rtorrent.rc 配置文件,所以想要找一个方法可以在不重启 rTorrent 的情况重新加载配置文件,网上调查了一下之后发现原来挺简单的。

- Go 语言编写的网络穿透工具 chisel chisel 是一个在 HTTP 协议上的 TCP/UDP 隧道,使用 Go 语言编写,10.9 K 星星。